根据美国国家安全局获得的文件,美国国家安全局在中国、德国和韩国设有特工,致力于利用“物理颠覆”渗透和破坏网络和设备的计划。 拦截.

美国国家安全局举报人爱德华·斯诺登泄露的文件还表明,该机构利用“秘密”特工获取全球通信行业的敏感数据和系统,这些特工甚至可能与美国公司打交道。 这些文件描述了一系列秘密现场活动,这些活动是该机构在计算机网络攻击方面的“核心秘密”,显然只有少数国家安全局以外的官员知道这些细节。

“这是很多人长期以来一直想知道的事情,”美国公民自由联盟首席技术专家 Chris Soghoian 在审查了这些文件后说道。 “我曾与科技公司的高管就这个问题进行过交谈。 你怎么知道国家安全局没有派人进入你的数据中心?”

此前有关美国国家安全局企业合作伙伴关系的披露主要集中在向该机构提供大量客户数据的美国公司,包括电话记录和电子邮件流量。 但今天发布的文件 拦截 表明,即使该机构使用秘密特工渗透他们,公司也比之前证实的更广泛地合作破坏互联网的物理基础设施。

除了所谓的“近距离访问”行动外,美国国家安全局的“核心机密”还包括该机构与美国和外国公司合作削弱其加密系统; 美国国家安全局在技术上花费了“数亿美元”来破解商业加密; 事实上,该机构与美国和外国公司合作渗透计算机网络,而东道国可能并不知情。 美国国家安全局的许多核心机密都涉及其与国内外公司的关系。

本文中的一些文件出现在一部新的纪录片中,公民讲述了斯诺登泄密事件的故事,由 截距 联合创始人劳拉·波伊特拉斯。 这些文件描述了一系列被罕见地称为“特殊隔离信息”(ECI)的项目,这些项目只向“非常精选”的政府官员披露。

哨兵鹰

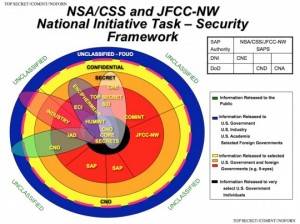

该机构的核心秘密概述于 关于 Sentry Eagle 的 13 页“简报”,美国国家安全局用来涵盖其“保护美国网络空间”的最敏感项目的总称。

2004 年的文件这样开头:“你正在被哨兵鹰灌输”,然后列出了其各种计划中最高度机密的方面。 它警告说,“哨兵鹰”计划的细节只能与“有限数量”的人分享,而且即使如此,也必须得到包括国家安全局局长在内的少数高级情报官员之一的批准。

“该计划中包含的事实构成了与 NSA/CSS 整体密码学任务相关的最大数量高度敏感事实的组合,”简报文件指出。 “未经授权的披露……将对美国国家安全造成异常严重的损害。 这些信息的丢失可能会严重损害高度敏感的美国和外国加密关系、过去和未来的国家安全局投资,以及在保护美国网络空间的同时利用外国对手网络空间的能力。”

该文件没有提供任何有关应该了解这些高度机密项目的政府官员的身份或人数的详细信息。 也不清楚它们受到了何种国会或司法监督(如果有的话)。 美国国家安全局拒绝发表评论,仅发表声明称:“国家安全局开展有针对性的行动来应对日益敏捷的对手,这不足为奇。” 该机构引用了第 28 号总统政策指令,声称“要求信号情报政策和实践考虑到贸易、投资和信息流的全球化,以及对开放、可互操作和安全的全球互联网的承诺。” 声明总结道,美国国家安全局“重视这些原则,并在履行其使命时尊重它们。”

Sentry Eagle 包括六个程序:Sentry Hawk(涉及计算机网络利用或间谍活动)、Sentry Falcon(计算机网络防御)、Sentry Osprey(与中央情报局和其他情报机构合作)、Sentry Raven(破解加密系统)、Sentry Condor(计算机网络操作和攻击)和 Sentry Owl(与私营公司合作)。 虽然它被标记为 2004 年的草案,但它所指的各种项目的语言表明它们当时正在进行,后来斯诺登档案中的文件证实,其中一些活动最近在 2012 年就在进行。

塔雷克斯

“核心秘密”中最有趣的部分之一涉及美国国家安全局特工与中央情报局、联邦调查局和五角大楼的同事在现实世界中进行的一系列秘密活动。 美国国家安全局通常被认为是一个间谍机构,通过远程命令、电缆窃听和恶意软件植入进行远程间谍活动,这些活动由在计算机终端工作的分析师进行监督。 但该机构还参与了各种代号为“哨兵鱼鹰”的“人类情报”计划。 根据简报文件对哨兵鱼鹰的描述,美国国家安全局“利用自己的 HUMINT 资产(目标开发 - TAREX)来支持 SIGINT 操作。”

根据一个 2012年分类指南描述该计划,TAREX“在全球范围内进行秘密信号情报(SIGINT)近距离行动以及公开和秘密人类情报(HUMINT)行动。” 国家安全局指导并资助这些行动,并与陆军情报和安全司令部分享这些行动的权力。 该指南指出,TAREX 人员“融入”中央情报局、联邦调查局和国防情报局开展的行动。 它还补充说,TAREX 操作包括“脱网启用”、“供应链启用”和“硬件植入启用”。

根据 另一份美国国家安全局文件,网外行动是“隐蔽或秘密的现场活动”,而供应链行动是“专注于修改目标供应链中设备的拦截活动”。

美国国家安全局参与供应链拦截之前曾在 没有隐藏的地方书面 截距 联合创始人格伦·格林沃尔德。 这本书包括一张由国家安全局特工打开截获包裹的照片,一份随附的国家安全局文件解释说,这些包裹被“重定向到一个秘密地点”,特工在那里植入了与国家安全局计算机秘密通信的监视信标。 该文件没有说明包裹是如何被拦截的,也没有像新文件那样暗示拦截和植入可能是由现场的秘密特工完成的。

TAREX 指南将韩国、德国和中国北京列为 NSA 部署“前沿 TAREX 存在”的地点; TAREX 人员还在夏威夷、德克萨斯州和佐治亚州的国内 NSA 中心开展工作。 它还指出,TAREX 人员被分配到美国大使馆和其他“海外地点”,但没有具体说明地点。 该文件没有说明“前沿”人员正在做什么,也没有说明 TAREX 行动的范围有多大。 但中国、韩国和德国都是大型电信设备制造商的所在地,而中国也是美国情报活动的主要目标。

尽管 TAREX 已经存在了几十年,但到目前为止,公共领域关于其当前范围的信息很少。 前国防情报局官员安东尼·谢弗中校在 2010 年出版的书中将 TAREX 在阿富汗的行动描述为“小单位、近距离情报收集人员”。 通常是两到三人单位。”

“卧底”特工

《哨兵鹰》中最具争议性的揭露可能是短暂提及美国国家安全局将秘密特工渗透到“商业实体”中。 简报文件指出,Sentry Eagle 保护最严密的组件包括“与 NSA 人员(秘密)、操作会议、特定操作、特定技术、特定位置以及与特定商业实体的 SIGINT 相关的秘密通信相关的事实 (A/B /C)。”

目前尚不清楚这些“商业实体”是美国的还是外国的,或者两者兼而有之。 通常,简报文件中使用占位符“(A/B/C)”来指代美国公司,但有一次它既指美国公司又指外国公司。 外国公司在提及时使用占位符“(M/N/O)”。 美国国家安全局拒绝提供任何澄清 拦截.

该文件没有提及秘密工作的国家安全局特工。 目前尚不清楚他们是否可能是“商业实体”的全职员工,或者是否以虚假借口访问商业设施。 这 中央情报局众所周知 利用代理人冒充商人, 二手空壳公司 在美国掩盖其活动。

美国国家安全局公开参与美国公司,特别是电信和科技公司的历史由来已久。 此类公司往往有拥有安全许可的员工 作为其职责的一部分,他们与情报机构公开沟通,以便政府从合法有权接收的公司那里接收信息,并让这些公司能够收到有关机密网络威胁的警报。 通常,此类员工有 以前工作过 在国家安全局、联邦调查局或军队。

但简报文件暗示了另一类员工——在其他人不知情的情况下秘密为国家安全局工作的人。 这种双重游戏,即国家安全局与其企业合作伙伴合作或对抗,已经成为该机构某些工作的特征,在这些工作中,国家安全局想要的信息或让步 偷偷获得的 如果企业不自愿遵守。 两名安全专家在审查国家安全局文件后突然提到“卧底”特工。 拦截.

“这一点真的很奇怪,”约翰·霍普金斯大学的密码学家马修·格林说。 “我不知道如何解释它。” 他补充说,如果“美国公司内部有人秘密地与国家安全局沟通,而公司或其同事并不知道他们”,美国密码学界将会感到惊讶和不安。

ACLU 的 Soghoian 表示,技术高管已经对工资单上的秘密特工获取高度敏感数据(包括加密密钥)的前景深感担忧,这可能会让国家安全局的工作“变得更加容易”。

“随着越来越多的通信被加密,情报机构窃取加密密钥的吸引力变得不可抗拒,”他说。 “这是一个非常有趣的目标。”

当然,美国国家安全局只是将从这些行动中受益的情报机构之一。 据信,中国情报机构对渗透美国公司的兴趣与美国国家安全局对渗透中国公司的兴趣一样。

服务器公司 CloudFlare 首席执行官马修·普林斯 (Matthew Prince) 表示:“美国国家安全局是一个风险,但我更担心中国人。” “内部威胁是一个巨大的挑战。” 普林斯认为,由于政治和法律问题,美国国家安全局不太可能在他或其他美国公司内部安插特工。 他说:“如果任何美国组织都出现这种情况,但至少有像首席执行官这样的高级管理人员知道这种情况的发生,我会感到惊讶。” 但他认为美国国家安全局或中央情报局正在对外国公司做同样的事情。 “如果他们不这样做,我会更惊讶,”他说。

企业合作伙伴

简报中对哨兵猫头鹰的描述表明,美国国家安全局此前与外国公司有着不为人知的关系。 根据该文件,该机构“与特定的外国合作伙伴(X/Y/Z)和外国商业实体合作”,使设备和产品“可用于信号情报”——信号情报的参考,这是美国国家安全局的核心努力收集数字通信,例如电子邮件、文本、照片、聊天记录和电话记录。 这种语言阐明了 对外国公司的模糊提及 这出现在情报界 2013 年秘密预算中,其中关键部分去年从斯诺登档案中公布。

该文件没有提及任何外国公司或产品,也没有说明该机构与它们的联系数量或规模。 斯诺登档案之前的披露暴露了该机构的 密切的关系 与外国的 情报机构但有关该机构获得外国公司帮助的消息相对较少。

对涉及计算机网络攻击的“哨兵鹰”的描述也表明与外国和美国公司的密切联系。 该文件指出,美国国家安全局“与美国和外国商业实体合作……进行计算机网络利用”。 尽管斯诺登档案馆之前的报道揭露了美国国家安全局对计算机网络的广泛攻击,但尚不清楚这些攻击是否是在“商业实体”(尤其是外国实体)的帮助下进行的。 该文件没有提供任何这些实体的名称或操作类型。

密码学教授格林表示,如果美国国家安全局与外国公司的合作规模超出目前的了解,“这是一件大事”。 他指出,到目前为止,有关该机构的信息披露 企业相互关联的价值观运营。 专注于 美国公司。 这些爆料损害了他们的信誉,促使客户转向被认为不受美国国家安全局影响的外国替代品。 如果外国公司也与美国国家安全局合作并修改其产品,那么购买真正安全的电信硬件的选择将比以前想象的更加有限。

简报没有说明外国政府是否意识到国家安全局可能正在与他们自己的公司合作。 前国家安全局密码数学家、后来成为举报人的威廉·宾尼 (William Binney) 表示,如果他们不知道,那就意味着国家安全局正在与友好或可能不那么友好的政府背后达成交易。

“在没有任何外国政府参与的情况下让外国公司参与的想法很重要,”他说。 “这将提醒所有政府去检查他们的公司。 将他们带入议会并让他们宣誓。”

Sentry Raven 的描述侧重于加密,这进一步证实了美国公司通过秘密削弱加密产品来帮助美国国家安全局,使它们容易受到该机构的攻击。 简报称,美国国家安全局“与特定的美国商业实体合作……修改美国制造的加密系统,使其可用于信号情报”。 它没有命名商业实体或他们修改的加密工具,但它似乎包含一种活动 路透社透露 去年,美国国家安全局 (NSA) 向安全公司 RSA 支付了 10 万美元,让其在其加密程序中使用弱随机数生成器。

自 2013 年斯诺登泄密事件以来,美国国家安全局 (NSA) 的大量泄密事件粉碎了技术人员曾经对其网络的信心。 当被问及对最新文件的评论时,CloudFlare 首席执行官 Prince 的回应是:“我们对一切都极度偏执。”

文件:

- 哨兵鹰简报 (13页)

- TAREX分类指南 (7页)

- 异常受控信息列表 (6页)

- ECI WHIPGENIE 分类指南 (7页)

- ECI Pawleys 分类指南 (4页)

- ECI 隔间 (4页)

- CNO 核心秘密幻灯片切片 (10页)

- CNO核心机密安全结构 (3页)

- 计算机网络利用分类指南 (8页)

- CNO 核心秘密 (7页)

ZNetwork 的资金完全来自读者的慷慨捐助。

捐款