La Agencia de Seguridad Nacional ha obtenido acceso directo a los sistemas de Google, Facebook, Apple y otros estados unidos Internet gigantes, según un documento ultrasecreto obtenido por The Guardian.

El acceso de la NSA es parte de un programa no revelado previamente llamado PRISM, que permite a los funcionarios recopilar material que incluye el historial de búsqueda, el contenido de correos electrónicos, transferencias de archivos y chats en vivo, dice el documento.

The Guardian ha verificado la autenticidad del documento, una presentación de PowerPoint de 41 diapositivas –clasificada como ultrasecreta sin distribución a aliados extranjeros– que aparentemente se utilizó para capacitar a agentes de inteligencia sobre las capacidades del programa. El documento afirma "recopilación directamente de los servidores" de los principales proveedores de servicios de EE. UU.

Aunque la presentación afirma que el programa se ejecuta con la ayuda de las empresas, todos los que respondieron a una solicitud de comentarios de The Guardian el jueves negaron tener conocimiento de dicho programa.

En una declaración, Google dijo: "Google se preocupa profundamente por la seguridad de los datos de nuestros usuarios. Revelamos los datos de los usuarios al gobierno de acuerdo con la ley y revisamos todas esas solicitudes cuidadosamente. De vez en cuando, la gente alega que hemos "Creamos una 'puerta trasera' del gobierno en nuestros sistemas, pero Google no tiene una puerta trasera para que el gobierno acceda a los datos privados de los usuarios".

Varios altos ejecutivos tecnológicos insistieron en que no tenían conocimiento de PRISM ni de ningún plan similar. Dijeron que nunca habrían estado involucrados en un programa así. "Si están haciendo esto, lo están haciendo sin nuestro conocimiento", dijo uno.

Un portavoz de Apple dijo que "nunca había oído hablar" de PRISM.

El acceso de la NSA fue posible gracias a los cambios a la ley de vigilancia estadounidense introducidos durante el gobierno del presidente Bush y renovados durante el gobierno de Obama en diciembre de 2012.

El programa facilita una vigilancia amplia y profunda de las comunicaciones en vivo y la información almacenada. La ley permite apuntar a cualquier cliente de las empresas participantes que viva fuera de los EE. UU., o a aquellos estadounidenses cuyas comunicaciones incluyan personas fuera de los EE. UU.

También abre la posibilidad de que las comunicaciones realizadas íntegramente dentro de los EE. UU. se recopilen sin orden judicial.

La divulgación del programa PRISM sigue a la filtración a The Guardian el miércoles de una orden judicial ultrasecreta que obliga telecomunicaciones proveedor Verizon entregue los registros telefónicos de millones de clientes estadounidenses.

La participación de las empresas de Internet en PRISM se sumará al debate, iniciado por la revelación de Verizon, sobre la magnitud de la vigilancia por parte de los servicios de inteligencia. A diferencia de la recopilación de esos registros de llamadas, esta vigilancia puede incluir el contenido de las comunicaciones y no sólo los metadatos.

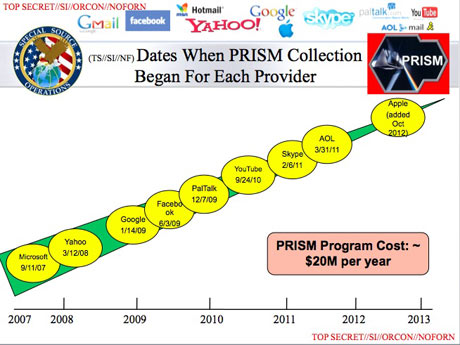

Se afirma que algunas de las marcas de Internet más grandes del mundo forman parte del programa de intercambio de información desde su introducción en 2007. Microsoft – que actualmente lleva a cabo una campaña publicitaria con el lema "Tu política de privacidad es nuestra prioridad" – fue el primero, cuya recogida comenzó en diciembre de 2007.

Le siguió Yahoo en 2008; Google, Facebook y PalTalk en 2009; YouTube en 2010; Skype y AOL en 2011; y finalmente Apple, que se unió al programa en 2012. El programa continúa expandiéndose y otros proveedores se incorporarán en línea.

En conjunto, las empresas cubren la gran mayoría de las redes de comunicaciones, vídeos, búsquedas y correo electrónico en línea.

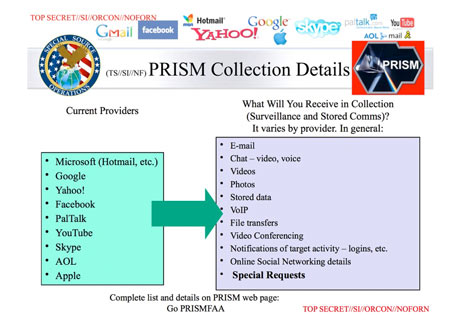

El alcance y la naturaleza de los datos recopilados de cada empresa varían.

Las empresas están legalmente obligadas a cumplir con las solicitudes de comunicaciones de los usuarios según la ley estadounidense, pero el programa PRISM permite a los servicios de inteligencia acceder directamente a los servidores de las empresas. El documento de la NSA señala que las operaciones cuentan con "la ayuda de proveedores de comunicaciones en Estados Unidos".

La revelación también respalda las preocupaciones planteadas por varios senadores estadounidenses durante la renovación de la Ley de Enmiendas Fisa en diciembre de 2012, quienes advirtieron sobre la escala de vigilancia que la ley podría permitir y las deficiencias en las salvaguardias que introduce.

Cuando se promulgó por primera vez la FAA, los defensores del estatuto argumentaron que un control importante del abuso sería la incapacidad de la NSA de obtener comunicaciones electrónicas sin el consentimiento de las empresas de telecomunicaciones e Internet que controlan los datos. Pero el programa PRISM hace que ese consentimiento sea innecesario, ya que permite a la agencia confiscar directa y unilateralmente las comunicaciones de los servidores de las empresas.

Un gráfico elaborado por la NSA, contenido en el documento ultrasecreto obtenido por The Guardian, subraya la amplitud de los datos que puede obtener: correo electrónico, vídeo y chat de voz, vídeos, fotografías, voz sobre IP (Skype, por ejemplo) chats, transferencias de archivos, detalles de redes sociales y más.

El documento es reciente y data de abril de 2013. Una filtración de este tipo es extremadamente rara en la historia de la NSA, que se enorgullece de mantener un alto nivel de secreto.

El programa PRISM permite a la NSA, la organización de vigilancia más grande del mundo, obtener comunicaciones específicas sin tener que solicitarlas a los proveedores de servicios y sin tener que obtener órdenes judiciales individuales.

Con este programa, la NSA puede acceder directamente a los servidores de las empresas participantes y obtener tanto comunicaciones almacenadas como realizar recopilación en tiempo real de usuarios específicos.

La presentación afirma que PRISM se introdujo para superar lo que la NSA consideraba deficiencias de las órdenes de Fisa en el seguimiento de presuntos terroristas extranjeros. Señaló que Estados Unidos tiene una "ventaja de local" debido a que alberga gran parte de la arquitectura de Internet. Pero la presentación afirmaba que "las limitaciones de Fisa restringían nuestra ventaja de local" porque Fisa requería garantías y confirmaciones individuales de que tanto el remitente como el receptor de una comunicación estaban fuera de los EE.UU.

"Fisa no funcionó porque brindaba protección de la privacidad a personas que no tenían derecho a ella", afirmaba la presentación. "Se necesitó una orden judicial de Fisa para cobrar a los extranjeros en el extranjero que se comunicaban con otros extranjeros en el extranjero simplemente porque el gobierno estaba cobrando a través de un cable en el Estados Unidos. Había demasiadas cuentas de correo electrónico para que fuera práctico buscar Fisas para todos."

Las nuevas medidas introducidas en la FAA redefinen la "vigilancia electrónica" para excluir a cualquier persona que "se crea razonablemente" que se encuentra fuera de los EE. UU., un cambio técnico que reduce el obstáculo para iniciar la vigilancia.

La ley también otorga al director de inteligencia nacional y al fiscal general poderes para permitir la obtención de información de inteligencia e indemniza a las empresas de Internet contra cualquier acción que surja como resultado de la cooperación con las solicitudes de las autoridades.

En resumen, mientras que antes la NSA necesitaba autorizaciones individuales y confirmación de que todas las partes estaban fuera de los EE. UU., ahora solo necesita una sospecha razonable de que una de las partes estaba fuera del país en el momento en que la NSA recopiló los registros.

El documento también muestra que el FBI actúa como intermediario entre otras agencias y las empresas tecnológicas, y subraya su dependencia de la participación de empresas de Internet estadounidenses, afirmando que "el acceso depende 100% del aprovisionamiento del ISP".

En el documento, la NSA elogia el programa PRISM como "uno de los accesos más valiosos, únicos y productivos para la NSA".

Se jacta de lo que llama "fuerte crecimiento" en el uso del programa PRISM para obtener comunicaciones. El documento destaca que el número de comunicaciones obtenidas aumentó en 2012 en un 248% para Skype, lo que lleva a las notas a comentar que hubo "un crecimiento exponencial en los informes de Skype; parece que se está corriendo la voz sobre nuestra capacidad contra Skype". También hubo un aumento del 131% en las solicitudes de datos de Facebook y del 63% en el caso de Google.

El documento de la NSA indica que planea agregar Dropbox como proveedor de PRISM. La agencia también busca, según sus propias palabras, "ampliar los servicios de recogida de los proveedores existentes".

Las revelaciones se hacen eco de los temores planteados en el Senado el año pasado durante el debate acelerado sobre la renovación de los poderes de la FAA que sustentan el programa PRISM, que ocurrió pocos días antes de que expirara la ley.

El senador Christopher Coons de Delaware advirtió específicamente que el secreto que rodea a los diversos programas de vigilancia significaba que no había manera de saber si las salvaguardias contenidas en la ley estaban funcionando.

"El problema es que nosotros aquí en el Senado y los ciudadanos que representamos no sabemos qué tan bien funcionan realmente algunas de estas salvaguardias", dijo.

"La ley no prohíbe la recopilación de información puramente nacional. Sabemos que al menos un tribunal de Fisa ha dictaminado que el programa de vigilancia violó la ley. ¿Por qué? Los que saben no pueden decirlo y los estadounidenses promedio no pueden saberlo".

Otros senadores también expresaron su preocupación. El senador Ron Wyden de Oregón intentó, sin éxito, obtener información sobre cuántas llamadas telefónicas o correos electrónicos habían sido interceptados en el marco del programa.

Cuando se promulgó la ley, los defensores de la FAA argumentaron que un freno importante al abuso sería la incapacidad de la NSA de obtener comunicaciones electrónicas sin el consentimiento de las empresas de telecomunicaciones e Internet que controlan los datos. Pero el programa PRISM hace que ese consentimiento sea innecesario, ya que permite a la agencia confiscar directa y unilateralmente las comunicaciones de los servidores de las empresas.

Cuando la NSA revisa una comunicación que cree que merece una mayor investigación, emite lo que llama un "informe". Según la NSA, cada mes se publican "más de 2,000 informes basados en PRISM". En 24,005 hubo 2012, un aumento del 27% respecto al año anterior.

En total, más de 77,000 informes de inteligencia han citado el programa PRISM.

Jameel Jaffer, director del Centro para la Democracia de la ACLU, dijo que era sorprendente que la NSA incluso pidiera a las empresas de tecnología que concedieran acceso directo a los datos de los usuarios.

"Ya es bastante chocante que la NSA esté pidiendo a las empresas que hagan esto", afirmó. "La NSA es parte del ejército. A los militares se les ha concedido un acceso sin precedentes a las comunicaciones civiles.

"Se trata de una militarización sin precedentes de la infraestructura de comunicaciones interna. Eso es profundamente preocupante para cualquiera que esté preocupado por esa separación".

Un alto funcionario de la administración dijo en una declaración: "Los artículos de The Guardian y Washington Post se refieren a la recopilación de comunicaciones de conformidad con la Sección 702 de la Ley de Vigilancia de Inteligencia Extranjera. Esta ley no permite atacar a ningún ciudadano estadounidense ni a ninguna persona ubicada dentro del territorio Estados Unidos.

"El programa está sujeto a la supervisión del Tribunal de Vigilancia de Inteligencia Extranjera, el Poder Ejecutivo y el Congreso. Implica procedimientos extensos, específicamente aprobados por el tribunal, para garantizar que sólo se persiga a personas no estadounidenses fuera de los EE. UU., y que minimicen el riesgo adquisición, retención y difusión de información adquirida incidentalmente sobre personas estadounidenses.

"Este programa fue recientemente reautorizado por el Congreso después de extensas audiencias y debates.

"La información recopilada bajo este programa se encuentra entre la información de inteligencia más importante y valiosa que recopilamos y se utiliza para proteger a nuestra nación de una amplia variedad de amenazas.

"El Gobierno sólo puede utilizar la Sección 702 para adquirir información de inteligencia extranjera, que se define específica y estrictamente en la Ley de Vigilancia de Inteligencia Extranjera. Este requisito se aplica en todos los ámbitos, independientemente de la nacionalidad del objetivo".

Información adicional de James Ball y Dominic Rushe

ZNetwork se financia únicamente gracias a la generosidad de sus lectores.

Donar