Bir taqdimotda NSA butun dunyo bo'ylab kompyuter tarmoqlarini "sanoat miqyosida ekspluatatsiya qilish" ni qanday amalga oshirishi tasvirlangan.

O'ta maxfiy hujjatlar Milliy xavfsizlik agentligi jarayonda inson nazorati darajasini pasaytiradigan avtomatlashtirilgan tizimlardan foydalangan holda ommaviy miqyosda kompyuterlarga yashirin ravishda kirish imkoniyatini keskin kengaytirayotganini ko'rsatmoqda.

Ilgari NSA ma'lumotchisi Edvard Snouden tomonidan taqdim etilgan maxfiy fayllar agentlik dunyo bo'ylab millionlab kompyuterlarni zararli dasturiy ta'minot "implantlari" bilan yuqtirish uchun yaratgan innovatsion kuzatuv texnologiyasi haqida yangi tafsilotlarni o'z ichiga oladi. Yashirin tashabbus NSAga maqsadli kompyuterlarni buzish va xorijiy Internet va telefon tarmoqlaridan ma'lumotlarni olish imkonini beradi.

Buzg'unchilik harakatlarini qo'llab-quvvatlovchi maxfiy infratuzilma agentlikning Merilend shtati Fort-Mid shahridagi shtab-kvartirasidan hamda Buyuk Britaniya va Yaponiyadagi tinglash bazalaridan ishlaydi. GCHQ, Britaniya razvedka agentligi implantlar taktikasini ishlab chiqishda ajralmas rol o'ynagan ko'rinadi.

Ba'zi hollarda NSA soxta Facebook serveri sifatida niqoblangan, ijtimoiy media saytidan maqsadli kompyuterni yuqtirish va qattiq diskdan fayllarni chiqarish uchun ishga tushirish maydonchasi sifatida foydalangan. Boshqalarida, u zararli dastur bilan bog'liq bo'lgan spam elektron pochta xabarlarini yubordi, ular kompyuterning mikrofonidan yashirincha ovoz yozish va veb-kamera bilan suratga olish uchun moslashtirilishi mumkin. Xakerlik tizimlari, shuningdek, NSAga fayllarni yuklab olishni buzish va buzish yoki veb-saytlarga kirishni rad etish orqali kiberhujumlarni amalga oshirish imkonini berdi.

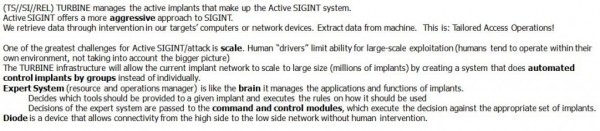

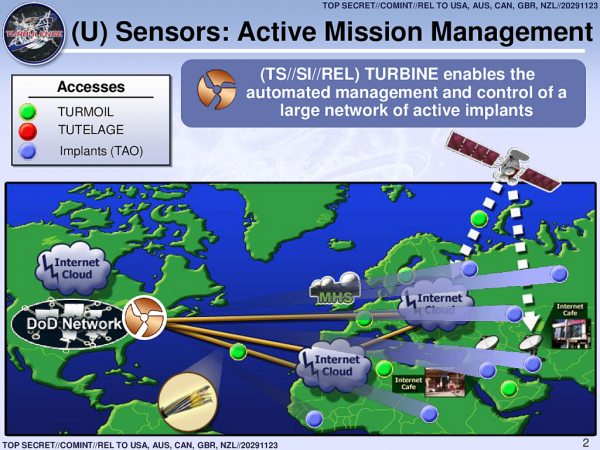

Joylashtirilgan implantlar bir paytlar bir necha yuzlab erishish qiyin bo'lgan nishonlar uchun ajratilgan, ularning aloqalarini an'anaviy tinglashlar orqali kuzatib bo'lmaydi. Lekin tomonidan tahlil qilingan hujjatlar Intercept NSA so'nggi o'n yil ichida ilgari odamlar tomonidan boshqarilgan ba'zi jarayonlarni kompyuterlashtirish orqali o'zining xakerlik tashabbuslarini qanday jadal sur'atlar bilan tezlashtirganini ko'rsating. Avtomatlashtirilgan tizim - kod nomi TURBINE - "joriy implantlar tarmog'ini alohida o'rniga guruhlar bo'yicha avtomatlashtirilgan boshqaruv implantlarini amalga oshiradigan tizimni yaratish orqali katta hajmga (millionlab implantlar) o'tkazishga imkon berish" uchun mo'ljallangan.

2009 yil avgustdagi o'ta maxfiy taqdimotda NSA "miya kabi" ishlashga mo'ljallangan "Ekspert tizimi" deb nomlangan yashirin infratuzilmaning oldindan dasturlashtirilgan qismini tasvirlaydi. Tizim implantlarning ilovalari va funktsiyalarini boshqaradi va zararlangan mashinalardan ma'lumotlarni yaxshiroq olish uchun qanday vositalar kerakligini "qaror qiladi".

Mikko Hypponen, zararli dasturlar bo'yicha mutaxassis, Finlyandiya xavfsizlik firmasida bosh tadqiqotchi bo'lib ishlaydi F-Secure, vahiylarni "bezovta qiluvchi" deb ataydi. NSAning kuzatuv texnikasi, uning ogohlantirishicha, beixtiyor internet xavfsizligiga putur yetkazishi mumkin.

"Ular tizimlarda zararli dasturlarni joylashtirganda," deydi Hypponen, "ular ushbu tizimlarda yangi zaifliklarni yaratishi mumkin va bu ularni uchinchi tomonlarning hujumlariga nisbatan zaifroq qiladi".

Hypponenning fikricha, hukumatlar zararli dasturlardan foydalanishni raqiblarga qarshi kam sonli maqsadli holatlarda oqlashi mumkin. Ammo NSA tomonidan avtomatlashtirilgan jarayonning bir qismi sifatida o'rnatilgan millionlab zararli dastur implantlari, deydi u, "nazoratdan tashqarida" bo'ladi.

"Bu, albatta, mutanosib bo'lmaydi", deydi Gipponen. “Uni nishonga olish va nomlash mumkin emas. Bu ulgurji infektsiya va ulgurji kuzatuvga o'xshaydi.

NSA, prezident Obama tomonidan e'lon qilingan yangi prezidentlik siyosatiga ishora qilib, implantlarni joylashtirish haqidagi savollarga javob berishdan bosh tortdi. “Prezident 17-yanvarda aniqlik kiritganidek,” deyiladi agentlik bayonotida, “signallar razvedkasi faqat boshqa maqsadlarda emas, balki milliy va idoraviy missiyalarni qoʻllab-quvvatlash uchun xorijiy razvedka yoki kontrrazvedka maqsadi mavjud boʻlganda toʻplanadi”.

"Tarmoq egasi"

NSA o'n yil oldin xakerlik harakatlarini tez sur'atda kuchaytira boshlagan. 2004 yilda, maxfiy ma'lumotlarga ko'ra ichki yozuvlar, agentlik atigi 100 dan 150 gacha implantlardan iborat kichik tarmoqni boshqargan. Ammo keyingi olti-sakkiz yil ichida Tailored Access Operations (TAO) deb nomlangan elita bo'linmasi yangi xakerlarni yollagani va yangi zararli dasturlarni ishlab chiqqanligi sababli implantlar soni o'n minglab o'sdi.

Xorijiy kompyuter tarmoqlariga kirish va boshqa vositalar orqali kirish imkoni bo'lmagan aloqalarni kuzatish uchun NSA an'anaviy razvedka signallari yoki SIGINT agentligining elektron aloqalarni ushlash atamasi chegaralaridan tashqariga chiqishni xohladi. Buning o'rniga, u "faol" kuzatuv usullarini - nishonning kompyuterlari yoki tarmoq qurilmalariga to'g'ridan-to'g'ri kirib borish uchun mo'ljallangan taktikani kengaytirishga harakat qildi.

Hujjatlarda agentlik bunday usullarni "SIGINTga nisbatan tajovuzkor yondashuv" deb ta'riflaydi va TAO bo'linmasining vazifasi bu operatsiyalarni "agressiv ravishda kengaytirish" ekanligini aytadi.

Ammo NSA katta implantlar tarmog'ini boshqarish faqat odamlar uchun juda katta ish ekanligini tan oldi.

“Faol SIGINT/hujum uchun eng katta qiyinchiliklardan biri bu miqyosdir”, deb tushuntiradi 2009 yildagi o'ta maxfiy taqdimotda. “Inson haydovchilari keng ko'lamli ekspluatatsiya qilish qobiliyatini cheklaydi (odamlar o'z muhitida ishlashga moyildirlar, buni hisobga olmagan holda). kattaroq rasm).

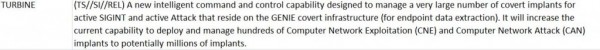

Agentlikning yechimi TURBINE edi. TAO birligining bir qismi sifatida ishlab chiqilgan bo'lib, sizib chiqqan hujjatlarda "aqlli qo'mondonlik va boshqarish qobiliyati" sifatida tasvirlangan. imkon beradi "sanoat miqyosidagi ekspluatatsiya."

TURBINE NSA xakerlari uchun zararli dasturlarni o'rnatishni osonlashtirish uchun mo'ljallangan bo'lib, ularning funktsiyalarini nazorat qilishdagi rolini kamaytiradi. "Tizim foydalanuvchini tafsilotlarni bilish/faqat qilish zaruratidan xalos qiladi", deb ta'kidlaydi NSA Texnologiya direksiyasi. bitta maxfiy hujjat 2009 yildan. “Masalan, foydalanuvchi “X ilovasi haqidagi barcha maʼlumotlarni” soʻrashi mumkin boʻlishi va ilova fayllarni, roʻyxatga olish kitobi yozuvlarini, foydalanuvchi ilovasi maʼlumotlarini va hokazolarni qanday va qayerda saqlashini bilishi shart emas”.

Amalda, bu TURBINE ilgari qo'lda bajarilishi kerak bo'lgan muhim jarayonlarni, jumladan implantlarning konfiguratsiyasini, shuningdek, infektsiyalangan tizimlardan ma'lumotlarni kuzatish yoki "topshirish" ni avtomatlashtirishini anglatardi. Ammo bu jarayonlarni avtomatlashtirish oddiy texnik jihatdan ko'proq edi. Bu harakat NSA ichidagi katta taktik o'zgarishlarni ifodaladi, bu esa chuqur ta'sir ko'rsatishi kutilgan edi - bu agentlikka kuzatuv operatsiyalarining yangi chegarasiga chiqishga imkon berdi.

Buning oqibatlari NSAning sanasi yo'q, maxfiy hujjatida aniq tasvirlangan bo'lib, unda agentlik TURBINE-ni qanday qilib "potentsial bo'lishi mumkin bo'lgan kompyuter tarmog'idan foydalanish (CNE) va kompyuter tarmog'iga hujum (CNA)) implantlarini joylashtirish va boshqarish bo'yicha joriy imkoniyatlarni oshirishni rejalashtirganligi tasvirlangan. millionlab implantlar." (CNE kompyuterlar va tarmoqlardan razvedka ma'lumotlarini oladi; CNA ularni buzish, zarar etkazish yoki yo'q qilishga intiladi.)

Oxir-oqibat, maxfiy fayllar shuni ko'rsatadiki, NSAning TURBINE bo'yicha rejalari amalga oshdi. Tizim kamida 2010 yil iyul oyidan beri ma'lum quvvatda ishlamoqda va uning roli NSA xakerlik operatsiyalarida tobora muhim ahamiyat kasb etmoqda.

Avvalroq hisobotlar Snouden fayllariga asoslanib, NSA allaqachon kompyuterlar va tarmoqlarga qarshi 85,000 100,000 dan XNUMX XNUMX gacha implantlarni joylashtirganini ko'rsatadi. dunyo bo'ylab, bu raqamlarni kengaytirishni davom ettirish rejalari bilan.

Razvedka hamjamiyatining Snouden tomonidan qo'lga kiritilgan 2013 yil uchun maxfiy "Qora byudjeti"da TURBINE NSAning "Tarmoqqa egalik qilish" nomli kengroq kuzatuv tashabbusining bir qismi sifatida ro'yxatga olingan.

Agentlik o'tgan yili "Owning the Net" dasturi uchun soliq to'lovchilardan 67.6 million dollar mablag' so'ragan. Pulning bir qismi TURBINE uchun ajratilgan bo'lib, tizimni "kengroq xilma-xil" tarmoqlarni qamrab olgan va "kompyuter tarmog'idan foydalanishni yanada avtomatlashtirishga imkon bergan".

Shifrlashni chetlab o'tish

NSA zararli dasturlarning turli arsenaliga ega, ularning har biri juda murakkab va turli maqsadlar uchun sozlanishi.

UNITEDRAKE kod nomi bilan atalgan bitta implant agentlikka zararlangan kompyuterni to'liq nazorat qilish imkonini beruvchi turli “plaginlar” bilan ishlatilishi mumkin.

Masalan, CAPTIVATEDAUDIENCE nomli implant plagini maqsadli kompyuterning mikrofonini egallab olish va qurilma yonida bo‘layotgan suhbatlarni yozib olish uchun ishlatiladi. Yana biri, GUMFISH, kompyuterning veb-kamerasini yashirincha egallab olishi va suratga olishi mumkin. FOGGYBOTTOM Internetni ko'rish tarixi jurnallarini yozib oladi va veb-saytlar va elektron pochta qayd yozuvlariga kirish uchun ishlatiladigan login ma'lumotlari va parollarni to'playdi. GROK tugmachalarni bosish uchun ishlatiladi. Va SALVAGERABBIT zararlangan kompyuterga ulanadigan olinadigan flesh-disklardagi ma'lumotlarni chiqaradi.

Implantlar NSAga Internetni anonim tarzda ko'rib chiqish yoki tarmoqlar bo'ylab yuborilayotgan elektron pochta xabarlarining mazmunini sindirish uchun foydalaniladigan maxfiylikni kuchaytiruvchi shifrlash vositalarini chetlab o'tishga imkon beradi. Buning sababi, NSAning zararli dasturi, foydalanuvchi o'z aloqalarini shifrlash bilan himoya qilishdan oldin agentlikka maqsadli kompyuterga to'siqsiz kirish imkonini beradi.

Har yili qancha implantlar joylashtirilayotgani yoki ularning qaysi variantlari butun dunyo bo'ylab kompyuter tizimlarida faol ekanligi noma'lum.

Oldingi hisobotlar da'vo qilganlar NSA Eron yadro inshootlarini sabotaj qilish uchun ishlatilgan Stuxnet zararli dasturini ishlab chiqishda Isroil bilan hamkorlik qilgan. Agentlik ham xabar qilingan Yaqin Sharq mamlakatlarida kompyuterlarga infiltratsiya qilish va aloqalarga josuslik qilish uchun Flame nomli zararli dasturlarni joylashtirish uchun Isroil bilan ishlagan.

Snoudenning fayllariga ko'ra, texnologiya terrorizmda gumon qilinganlar hamda NSA tomonidan "ekstremist" deb topilgan shaxslarni qidirish uchun ishlatilgan. Ammo NSA xakerlarining mandati milliy xavfsizlikka tahdid solayotganlar tizimlariga bostirib kirish bilan cheklanmaydi.

Ichki xabarlar taxtasidagi maxfiy postlardan birida NSA Signals Intelligence direktsiyasi xodimi xorijiy telefon va internet provayderlarida ishlaydigan tizim ma'murlariga qarshi zararli dasturlardan foydalanishni tasvirlaydi. Administratorning kompyuterini buzish orqali agentlik uning kompaniyasi tomonidan qayta ishlanadigan aloqalarga yashirin kirish huquqiga ega bo'lishi mumkin. "Sys administratorlari - bu maqsadga erishish vositasi", deb yozadi NSA xodimi.

“Men tizim administratorlarini ovlayman” deb nomlangan ichki postda bu kabi NSA hujumlarining yagona nishoni terrorchilar emasligini aniq ko‘rsatib turibdi. Operatorning qayd etishicha, tizim ma'muriga putur yetkazish boshqa manfaatdor maqsadlarga, jumladan, "ba'zi ma'murlar g'amxo'rlik qiladigan tarmoqdan foydalanayotgan davlat amaldoriga" kirishni osonlashtiradi.

Shunga o'xshash taktikalarni NSAning Britaniyadagi hamkasbi Hukumat bilan aloqalar bo'yicha shtab-kvartirasi ham qo'llagan. Nemis gazetasi sifatida Der Spiegel xabar sentabr oyida GCHQ Belgiya telekommunikatsiya provayderi Belgacom tarmog‘i muhandislariga tegishli kompyuterlarni buzib kirgan.

“Operation Socialist” kod nomini olgan missiya GCHQ’ga Belgacom tarmog‘iga ulangan mobil telefonlarni kuzatish imkonini berish uchun mo‘ljallangan. Maxfiy fayllar missiyani "muvaffaqiyatli" deb hisoblaydi va agentlik kamida 2010 yildan beri Belgacom tizimlariga yashirin kirish imkoniyatiga ega ekanligini ko'rsatadi.

Biroq, mobil telefon tarmoqlariga kirib borish zararli dasturdan foydalanish mumkin bo'lgan narsa emas. NSA o'zining ba'zi implantlarini xorijiy mamlakatlardagi Internet-provayderlar tomonidan foydalaniladigan keng ko'lamli tarmoq routerlarini yuqtirish uchun maxsus moslashtirgan. Routerlarni - kompyuter tarmoqlarini bog'laydigan va ma'lumotlar paketlarini Internet orqali tashiydigan qurilmalarni buzish orqali agentlik Internet-trafikni kuzatish, foydalanuvchilarning ko'rish seanslarini yozib olish va aloqalarni to'xtatish uchun yashirin kirish huquqiga ega bo'lishi mumkin.

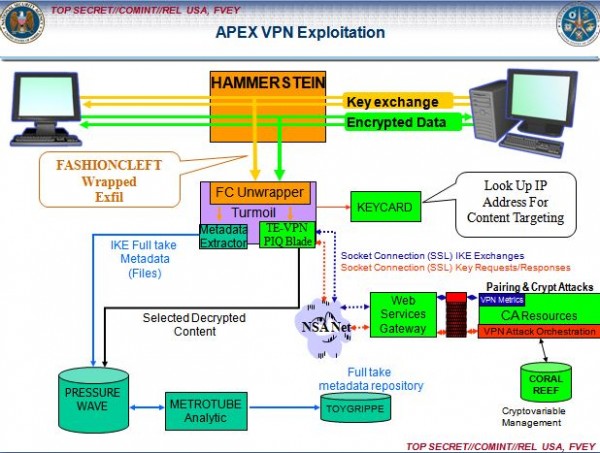

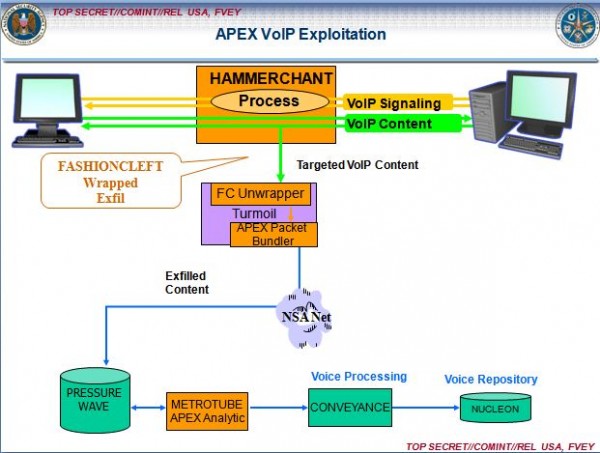

NSA tarmoq marshrutizatorlariga kiritadigan ikkita implant, HAMMERCHANT va HAMMERSTEIN, agentlik orqali yuborilgan ma'lumotlarga qarshi "ekspluatatsiya hujumlarini" ushlab turishga yordam beradi.Virtual xususiy tarmoq, Internet seansining xavfsizligi va maxfiyligini oshirish uchun shifrlangan "tunnellar" dan foydalanadigan vosita.

Implantlar, shuningdek, Skype va boshqa Voice Over IP dasturlari orqali tarmoq bo'ylab yuborilgan telefon qo'ng'iroqlarini kuzatib boradi va qo'ng'iroq qilayotgan shaxsning foydalanuvchi nomini ko'rsatadi. Agar VOIP suhbatining audiosi shifrlanmagan "Real-time Transport Protocol" paketlari yordamida Internet orqali yuborilsa, implantlar audio ma'lumotlarni yashirin ravishda yozib olishlari va keyin tahlil qilish uchun NSAga qaytarishlari mumkin.

Ammo NSAning barcha implantlari razvedka ma'lumotlarini yig'ish uchun ishlatilmaydi, maxfiy fayllar. Ba'zida agentlikning maqsadi kuzatuv emas, balki buzilishdir. QUANTUMSKY, 2004-yilda ishlab chiqilgan NSA zararli dasturlari bo'lib, maqsadlarni ma'lum veb-saytlarga kirishni bloklash uchun ishlatiladi. QUANTUMCOPPER, birinchi marta 2008 yilda sinovdan o'tgan, maqsadli fayllarni yuklab olishni buzadi. Bu ikki "hujum" texnikasi ustida oshkor etiladi tasniflangan ro'yxat Unda to'qqizta NSA xakerlik vositalari mavjud, ulardan oltitasi razvedka ma'lumotlarini yig'ish uchun ishlatiladi. Faqat bittasi "mudofaa" maqsadlarida - AQSh hukumati tarmoqlarini bosqinlardan himoya qilish uchun ishlatiladi.

"Ommaviy foydalanish salohiyati"

Implantdan ma'lumotlarni olishdan yoki tizimga hujum qilish uchun foydalanishdan oldin, NSA birinchi navbatda zararli dasturni maqsadli kompyuter yoki tarmoqqa o'rnatishi kerak.

Ga ko'ra bitta o'ta maxfiy hujjat 2012 yildan boshlab agentlik zararli havolani bosish uchun maqsadlarni aldaydigan spam-xatlarni yuborish orqali zararli dasturlarni joylashtirishi mumkin. Faollashtirilgandan so'ng, "orqa eshik implanti" sakkiz soniya ichida ularning kompyuterlariga zarar etkazadi.

WILLOWVIXEN kod nomi bilan atalgan bu taktikada faqat bitta muammo bor: Hujjatlarga ko‘ra, so‘nggi yillarda spam usuli unchalik muvaffaqiyatli bo‘lmagan, chunki internet foydalanuvchilari nomaqbul xatlardan ehtiyot bo‘lib, shubhali ko‘rinadigan har qanday narsani bosish ehtimoli kamroq bo‘lgan.

Shunday qilib, NSA yangi va ilg'or xakerlik usullariga murojaat qildi. Bularga “o‘rtadagi odam” va “yon tomonda odam” hujumlarini amalga oshirish kiradi, bu esa foydalanuvchining internet-brauzerini yashirincha NSA kompyuter serverlariga implantatsiya bilan yuqtirishga harakat qilishga majbur qiladi.

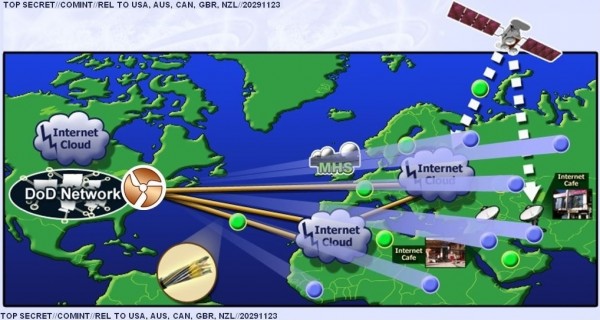

Man-on-yon-yon hujumni amalga oshirish uchun NSA optik tolali kabellar yoki sun'iy yo'ldoshlar orqali oqib o'tayotganda ma'lumotlarga yashirin "kirish" global tarmog'idan foydalangan holda nishonning Internet-trafigini kuzatadi. Maqsad NSA foydalanishi mumkin bo'lgan veb-saytga tashrif buyurganida, agentlikning kuzatuv sensorlari TURBINE tizimini ogohlantiring, keyin ma'lumotlar paketlarini bir soniya ichida maqsadli kompyuterning IP-manziliga "otib tashlaydi".

QUANTUMHAND kod nomini olgan bitta odam-on-the-side texnikasida agentlik o'zini soxta Facebook serveri sifatida yashiradi. Maqsad ijtimoiy media saytiga kirishga harakat qilganda, NSA zararli ma'lumotlar paketlarini uzatadi, ular maqsadli kompyuterni haqiqiy Facebookdan yuborilgan deb o'ylash uchun aldashadi. O'zining zararli dasturini oddiy Facebook sahifasi ichida yashirish orqali NSA maqsadli kompyuterga buzib kirishi va qattiq diskdagi ma'lumotlarni yashirincha tortib olishi mumkin. O'ta maxfiy animatsiya harakatdagi taktikani namoyish etadi.

Hujjatlar shuni ko'rsatadiki, QUANTUMHAND 2010 yil oktyabr oyida NSA tomonidan o'nga yaqin nishonlarga qarshi muvaffaqiyatli sinovdan o'tkazilgandan so'ng ishga tushdi.

Pensilvaniya universitetining kuzatuv va kriptografiya bo'yicha mutaxassisi Mett Bleyzning so'zlariga ko'ra, QUANTUMHAND texnikasi aniq shaxslarni nishonga olishga qaratilgan ko'rinadi. Ammo u NSA ning avtomatlashtirilgan TURBINE tizimining bir qismi sifatida Internet tarmoqlariga yashirin tarzda qanday qilib integratsiyalashganidan xavotir bildiradi.

"Bu qobiliyatni magistral infratuzilmaga qo'yganingizdan so'ng, mendagi dasturiy ta'minot va xavfsizlik muhandisi bu dahshatli ekanligini aytadi", deydi Blaze.

“NSA undan qanday foydalanmoqchi ekanligini unuting. U to'g'ri ishlayotganini va faqat NSA kimni xohlayotganini qanday bilamiz? Va agar u to'g'ri ishlayotgan bo'lsa ham, bu shubhali taxmin bo'lsa ham, u qanday boshqariladi? ”

Elektron pochta xabarida Intercept, Facebook matbuot kotibi Jey Nenkarrou kompaniyada "bu da'vo qilingan faoliyat haqida hech qanday dalil yo'qligini" aytdi. Uning qo‘shimcha qilishicha, Facebook o‘tgan yili foydalanuvchilar uchun HTTPS shifrlashni amalga oshirgan, bu esa ko‘rish seanslarini zararli dastur hujumlariga nisbatan zaifroq qilgan.

Nankarrou, shuningdek, Facebookdan tashqari boshqa xizmatlar NSA tomonidan buzilgan bo'lishi mumkinligini ta'kidladi. "Agar davlat idoralari haqiqatan ham tarmoq xizmati provayderlariga imtiyozli kirish huquqiga ega bo'lsa," dedi u, "faqat [shifrlanmagan] HTTP bilan ishlaydigan har qanday sayt, ehtimol, uning trafigini noto'g'ri yo'naltirishi mumkin."

O'rtadagi odam hujumi o'xshash, ammo biroz tajovuzkor usul bo'lib, uni NSA zararli dasturlarini joylashtirish uchun ishlatishi mumkin. Bu agentlik bir-biri bilan aloqa o'rnatayotgan kompyuterlar orasiga yashirincha joylashtirgan xakerlik texnikasiga ishora qiladi.

Bu NSAga nafaqat ko'rish seanslarini kuzatish va qayta yo'naltirish, balki kompyuterlar o'rtasida o'tadigan ma'lumotlar paketlari tarkibini o'zgartirish imkonini beradi.

O'rtadagi odam taktikasi, masalan, ikki kishi o'rtasida yuborilayotgan xabar mazmunini yashirincha o'zgartirish uchun, uchinchi shaxs tomonidan biron bir o'zgartirish kiritilganligini bilmasdan ham qo'llanilishi mumkin. Xuddi shu texnika ba'zan jinoiy xakerlar tomonidan qo'llaniladi odamlarni aldash uchun.

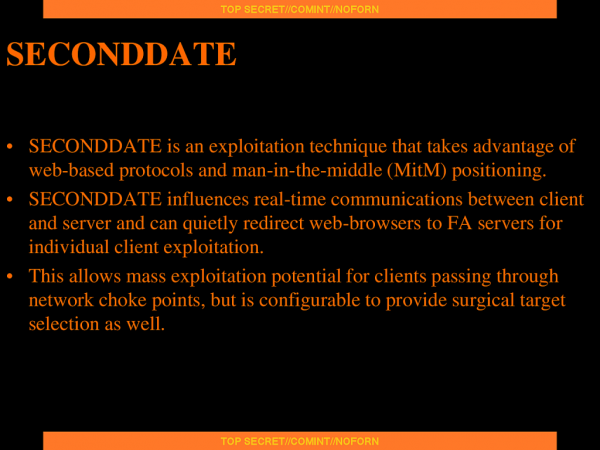

2012-yildagi o‘ta maxfiy NSA taqdimoti shuni ko‘rsatadiki, agentlik “mijoz va server o‘rtasidagi real vaqtda aloqaga ta’sir ko‘rsatish” va “veb-brauzerlarni tinchgina NSA zararli dastur serverlariga yo‘naltirish” uchun SECONDDATE deb nomlangan o‘rtadagi odam qobiliyatini ishlab chiqqan. FOXACID. Oktyabr oyida FOXACID tizimi haqida batafsil ma'lumot berildi tomonidan xabar qilingan vasiy, bu uning Tor internet anonimlik xizmati foydalanuvchilariga qarshi hujumlarga aloqadorligini oshkor qildi.

Ammo SECONDDATE nafaqat shubhali shaxslarga nisbatan "jarrohlik" kuzatuv hujumlari uchun mo'ljallangan. Bundan tashqari, kompyuterlarga qarshi ommaviy zararli dastur hujumlarini boshlash uchun ham foydalanish mumkin.

2012 yilgi taqdimotga ko'ra, taktika "tarmoqni bo'g'ish nuqtalari orqali o'tadigan mijozlar uchun ommaviy ekspluatatsiya potentsialiga ega".

Pensilvaniya universitetining kuzatuv bo'yicha mutaxassisi Bleyzning aytishicha, bunday miqyosda o'rtadagi odam hujumlaridan foydalanish "juda tashvishli ko'rinadi". Bunday yondashuv alohida gumonlanuvchilarni nishonga olishdan farqli o'laroq, butun tarmoqlarni beg'araz kuzatishni o'z ichiga oladi.

"Men uchun qizil bayroqni ko'taradigan narsa bu "tarmoqni bo'g'ish nuqtalari" ga ishoradir", deydi u. "Bu biz razvedka idoralariga infratuzilmani buzishga ruxsat berishimiz kerak bo'lgan oxirgi joy, chunki bu ommaviy kuzatuv texnikasi."

Ba'zi zararli dasturlarni o'rnatish uchun NSA Mozilla Firefox va Internet Explorer kabi keng tarqalgan Internet-brauzerlardagi xavfsizlik zaifliklaridan foydalanadi.

Agentlik xakerlari zararli kodlarni maqsadli mashinalarga yetkazish uchun tarmoq routerlari va Flash va Java kabi mashhur dasturiy taʼminot plaginlaridagi xavfsizlik kamchiliklaridan ham foydalanadi.

Implantlar antivirus dasturlarini chetlab o'tishlari mumkin va NSA maxfiy texnologiyasini aniqlash juda qiyin bo'lishini ta'minlash uchun haddan tashqari kuch sarfladi. NSA tomonidan zararlangan mashinaga va undan maʼlumotlarni yuklash va yuklab olish uchun foydalaniladigan VALIDATOR nomli implant oʻz-oʻzini yoʻq qilishga sozlanishi mumkin – belgilangan vaqt tugagandan soʻng zararlangan kompyuterdan oʻzini oʻchirib tashlaydi.

Ko'p hollarda xavfsizlik devorlari va boshqa xavfsizlik choralari NSA uchun juda ko'p to'sqinlik qilmaydi. Haqiqatan ham, agentlik xakerlari ular o'rtasida turgan har qanday xavfsizlik mexanizmini chetlab o'tish va kompyuter yoki tarmoqni buzish qobiliyatiga ishongan ko'rinadi. Agentlik xakeri bitta maxfiy hujjatda "Agar biz maqsadni qandaydir veb-brauzerda bizga tashrif buyurishga erisha olsak, biz ularga egalik qilishimiz mumkin", deb maqtanadi. "Yagona cheklov bu" qanday "."

Yashirin infratuzilma

TURBINE implantlari tizimi alohida ishlamaydi.

U agentlik ega bo'lgan yashirin kuzatuv "datchiklari" ning katta tarmog'i bilan bog'langan va unga tayanadi. butun dunyo bo'ylab o'rnatilgan.

NSAning Merilenddagi shtab-kvartirasi, shuningdek, agentlikning Misava (Yaponiya) va Menwith Hill (Angliya) shaharlarida foydalaniladigan tinglash bazalari ham ushbu tarmoqning bir qismidir.

TURMOIL kod nomini olgan datchiklar internet orqali yuborilayotgan ma'lumotlar paketlarini kuzatib boradigan yuqori texnologiyali kuzatuv tarmog'i sifatida ishlaydi.

TURBINE implantlari zararlangan kompyuter tizimlaridan ma'lumotlarni chiqarib yuborganda, TURMOIL sensorlari avtomatik ravishda ma'lumotlarni aniqlaydi va tahlil qilish uchun NSAga qaytaradi. Maqsadlar o'zaro aloqada bo'lganda, TURMOIL tizimi TURBINE ga ogohlantirishlar yoki "maslahatlar" yuborish uchun ishlatilishi mumkin, bu zararli dastur hujumini boshlash imkonini beradi.

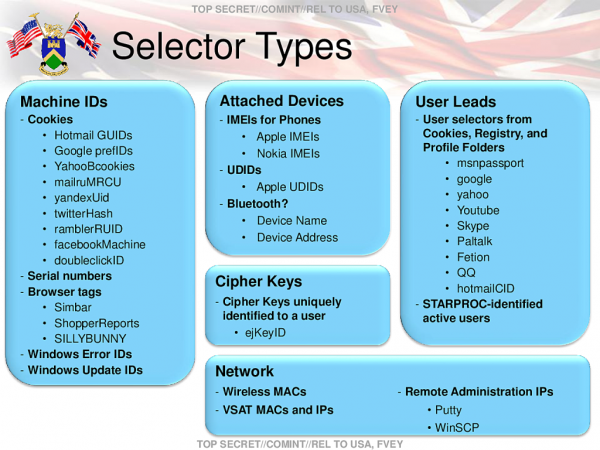

NSA kuzatuv maqsadlarini bir qator ma'lumotlar "selektorlari" asosida aniqlaydi, chunki ular Internet kabellari orqali oqadi. Ushbu selektorlar, ichki hujjatlarga ko'ra, elektron pochta manzillari, IP manzillari yoki foydalanuvchi nomi yoki Google, Facebook, Hotmail, Yahoo va Twitter kabi veb-saytlar tomonidan foydalanuvchi kompyuteriga yuboriladigan boshqa identifikatsiya ma'lumotlarini o'z ichiga olgan noyob "cookie" larni o'z ichiga olishi mumkin. .

NSA foydalanadigan boshqa selektorlarni koʻrish odatlarini kuzatuvchi noyob Google reklama kukilaridan, maʼlum bir foydalanuvchiga kuzatilishi mumkin boʻlgan noyob shifrlash kaliti barmoq izlaridan va Windows kompyuteri ishdan chiqqan yoki yangilanganda Internet orqali yuboriladigan kompyuter identifikatorlaridan olinishi mumkin.

Bundan tashqari, TURBINE tizimi boshqa hukumatlarning bilimi va yordami bilan ishlaydi, ularning ba'zilari zararli dastur hujumlarida qatnashgan.

Snouden hujjatlaridagi tasnif belgilari NSA implantlardan foydalanish bo'yicha o'zining ko'plab fayllarini "Besh ko'z" deb ataladigan kuzatuv ittifoqidagi hamkasblari - Buyuk Britaniya, Kanada, Yangi Zelandiya va Avstraliya bilan bo'lishganligini ko'rsatadi.

GCHQ, Britaniya agentligi zararli dastur taktikasini ishlab chiqishda muhim rol o'ynadi. Shimoliy Angliyaning qishloq qismida joylashgan TURMOIL tarmog'ining bir qismi bo'lgan Menwith Hill sun'iy yo'ldoshini tinglash bazasi NSA tomonidan GCHQ bilan yaqin hamkorlikda boshqariladi.

O'ta maxfiy hujjatlar NSA tomonidan Menwith Hill Station uchun "MHS" deb atalgan Britaniya bazasi TURBINE zararli dasturiy ta'minot infratuzilmasining ajralmas qismi ekanligini ko'rsating va undan foydalanish uchun foydalanilgan. tajriba Yahoo va Hotmail foydalanuvchilariga qarshi implant "ekspluatatsiya" hujumlari bilan.

In bitta hujjat 2010-yilda, QUANTUM xakerlik usulining kamida beshta varianti Menwith Hill-da "operativ" deb ro'yxatga olingan. Xuddi shu hujjat, shuningdek, GCHQ INSENSER kod nomi ostida ishlaydigan kuzatuv tizimining bir qismi sifatida QUANTUM zararli dasturiy ta'minotining uchta qobiliyatini birlashtirishga va yana ikkitasini sinab ko'rishga yordam berganligini ko'rsatadi.

GCHQ buzg'unchilik hujumlari qonuniyligi to'g'risida ogohlantirishlarga ega bo'lishiga qaramay, ular bilan hamkorlik qildi. Snouden fayllaridan biri, avval oshkor qilingan Shvetsiyaning SVT teleradiokompaniyasi tomonidan ma'lum qilinishicha, 2013 yilning aprelidayoq GCHQ "qonuniy/siyosat cheklovlari" tufayli QUANTUM zararli dasturini joylashtirishda ishtirok etishni istamagan. Britaniya kuzatuv agentligi bo'limi vakili, 2010 yilda tushunarsiz telekommunikatsiya standartlari qo'mitasi bilan alohida uchrashgan. xavotirlar bildirildi Britaniya qonunchiligiga ko'ra kuzatuv uchun "faol" xakerlik hujumlarini amalga oshirish "noqonuniy bo'lishi mumkin".

dan berilgan savollarga javoban Intercept, GCHQ maxfiy xakerlik operatsiyalariga aloqadorligi haqida izoh berishdan bosh tortdi. Agentlik o'zining so'rovlarga qo'pol javobini keltirgan holda, "GCHQning barcha ishi bizning faoliyatimiz vakolatli, zarur va mutanosib bo'lishini va qat'iy nazorat ostida bo'lishini ta'minlaydigan qat'iy huquqiy va siyosiy asosga muvofiq amalga oshiriladi. ”

Birlashgan Qirollik va Qo'shma Shtatlarning kompyuter tarmoqlariga kirgan qonuniyligi qanday bo'lishidan qat'i nazar, Snouden fayllari kengroq oqibatlarga keskin e'tibor qaratadi. Maxfiylik ostida va ommaviy munozaralarsiz agressiv kuzatuv usullari misli ko'rilmagan darajada ko'paydi. NSAning asosiy tashvishlaridan biri, aslida, uning yashirin taktikasini xorijlik raqiblar ham qo'llayotganga o'xshaydi.

"Routerlarni buzish biz va 5 ko'zli hamkorlarimiz uchun bir muncha vaqt yaxshi ish bo'ldi", deydi NSA tahlilchisi. o'ta maxfiy hujjat "Ammo boshqa milliy davlatlar o'z mahoratini oshirayotgani va sahnaga qo'shilayotgani tobora ko'rinib bormoqda".

ZNetwork faqat o'z o'quvchilarining saxiyligi orqali moliyalashtiriladi.

hadya etmoq