L'Agència de Seguretat Nacional ha comptat amb agents a la Xina, Alemanya i Corea del Sud treballant en programes que utilitzen "subversió física" per infiltrar-se i comprometre xarxes i dispositius, segons documents obtinguts per The Intercept.

Els documents, filtrats pel denunciant de la NSA Edward Snowden, també indiquen que l'agència ha utilitzat operatius "secolats" per accedir a dades i sistemes sensibles de la indústria global de les comunicacions, i que aquests agents secrets poden haver tractat fins i tot amb empreses nord-americanes. Els documents descriuen una sèrie d'activitats clandestines de camp que es troben entre els "secrets bàsics" de l'agència quan es tracta d'atacs a la xarxa informàtica, els detalls dels quals aparentment es comparteixen només amb un petit nombre d'oficials fora de la NSA.

"És una cosa que molta gent s'ha preguntat des de fa molt de temps", va dir Chris Soghoian, tecnòleg principal de la Unió Americana de Llibertats Civils, després de revisar els documents. "He mantingut converses amb executius d'empreses tecnològiques sobre aquesta qüestió precisa. Com saps que la NSA no envia gent als teus centres de dades?

Les revelacions anteriors sobre les associacions corporatives de la NSA s'han centrat principalment en les empreses nord-americanes que proporcionen a l'agència grans quantitats de dades de clients, inclosos registres telefònics i trànsit de correu electrònic. Però els documents publicats avui per The Intercept suggereixen que, tot i que l'agència utilitza agents secrets per penetrar-los, les empreses també han cooperat de manera més àmplia per soscavar la infraestructura física d'Internet del que s'ha confirmat anteriorment.

A més de les anomenades operacions d'"accés proper", els "secrets bàsics" de la NSA inclouen el fet que l'agència treballa amb empreses nord-americanes i estrangeres per debilitar els seus sistemes de xifratge; el fet que la NSA gasti "centenars de milions de dòlars" en tecnologia per derrotar el xifratge comercial; i el fet que l'agència treballa amb empreses nord-americanes i estrangeres per penetrar en xarxes informàtiques, possiblement sense el coneixement dels països d'acollida. Molts dels secrets bàsics de la NSA es refereixen a les seves relacions amb empreses nacionals i estrangeres.

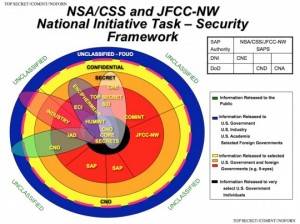

Alguns dels documents d'aquest article apareixen en un nou documental,CIUTADANA QUATRE, que explica la història de les revelacions de Snowden i està dirigida per Interceptar cofundadora Laura Poitras. Els documents descriuen una sèrie de programes classificats amb la rara designació d'"Informació excepcionalment compartimentada" o ECI, que només es revelen a un nombre "molt selecte" de funcionaris del govern.

Àguila sentinella

Els secrets bàsics de l'agència es descriuen a a "Full breu" de 13 pàgines sobre Sentry Eagle, un terme paraigua que la NSA va utilitzar per englobar els seus programes més sensibles "per protegir el ciberespai dels Estats Units".

"Esteu sent adoctrinat a Sentry Eagle", comença el document de 2004, abans de passar a enumerar els aspectes més altament classificats dels seus diferents programes. Adverteix que els detalls dels programes Sentry Eagle només s'han de compartir amb un "nombre limitat" de persones, i fins i tot només amb l'aprovació d'un d'un grapat d'alts funcionaris d'intel·ligència, inclòs el director de la NSA.

"Els fets continguts en aquest programa constitueixen una combinació del major nombre de fets altament sensibles relacionats amb la missió criptològica global de NSA/CSS", afirma el document informatiu. "La divulgació no autoritzada... causarà un dany excepcionalment greu a la seguretat nacional dels Estats Units. La pèrdua d'aquesta informació podria comprometre de manera crítica les relacions criptològiques altament sensibles dels Estats Units i l'estranger, les inversions de l'NSA passats i futures de diversos anys i la capacitat d'explotar el ciberespai de l'adversari estranger mentre es protegeix el ciberespai dels Estats Units".

El document no proporciona cap detall sobre la identitat o el nombre de funcionaris governamentals que se suposava que coneixien aquests programes altament classificats. Tampoc està clar quin tipus de control del Congrés o judicial, si n'hi hagués, se'ls va aplicar. L'NSA es va negar a comentar més enllà d'una declaració dient: "No hauria de sorprendre que la NSA realitzi operacions dirigides per contrarestar adversaris cada cop més àgils". L'agència va citar la Directiva 28 de política presidencial, que va afirmar que "requereix polítiques i pràctiques d'intel·ligència de senyals per tenir en compte la globalització del comerç, la inversió i els fluxos d'informació, i el compromís amb una Internet global oberta, interoperable i segura". La NSA, conclou el comunicat, "valora aquests principis i els honora en el compliment de la seva missió".

Sentry Eagle inclou sis programes: Sentry Hawk (per a activitats que impliquen l'explotació de la xarxa informàtica o l'espionatge), Sentry Falcon (defensa de la xarxa informàtica), Sentry Osprey (cooperació amb la CIA i altres agències d'intel·ligència), Sentry Raven (rompre els sistemes de xifratge), Sentry Còndor (operacions i atacs a la xarxa informàtica), i Sentry Owl (col·laboracions amb empreses privades). Tot i que s'ha marcat com a esborrany del 2004, es refereix als diferents programes en un llenguatge que indica que estaven en marxa en aquell moment, i documents posteriors a l'arxiu de Snowden confirmen que algunes de les activitats es van dur a terme tan recentment com el 2012.

TAREX

Un dels components més interessants dels "secrets bàsics" implica una sèrie d'activitats clandestines al món real per part d'agents de la NSA que treballen amb els seus col·legues de la CIA, l'FBI i el Pentàgon. Generalment, la NSA es considera una agència d'espionatge que realitza el seu espionatge des de lluny, mitjançant ordres remotes, aixetes de cable i implants de programari maliciós que són supervisats per analistes que treballen en terminals d'ordinador. Però l'agència també participa en una varietat de programes d'"intel·ligència humana" que s'agrupen sota el nom en clau Sentry Osprey. Segons la descripció de Sentry Osprey del document informatiu, la NSA "empra els seus propis actius HUMINT (Target Exploitation—TAREX) per donar suport a les operacions SIGINT".

D'acord amb una Guia de classificació 2012 que descriu el programa, TAREX "realitza a tot el món operacions clandestines d'intel·ligència de senyals (SIGINT) d'accés proper i operacions d'intel·ligència humana (HUMINT) obertes i clandestines". La NSA dirigeix i finança les operacions i comparteix l'autoritat sobre elles amb el Comandament d'Intel·ligència i Seguretat de l'Exèrcit. La guia afirma que el personal de TAREX està "integrat" a les operacions realitzades per la CIA, l'FBI i l'Agència d'Intel·ligència de Defensa. Afegeix que les operacions de TAREX inclouen "habilitació fora de la xarxa", "habilitació de la cadena de subministrament" i "habilitació d'implants de maquinari".

D'acord amb un altre document de la NSA, les operacions fora de xarxa són "activitats de camp encobertes o clandestines", mentre que les operacions de la cadena de subministrament són "activitats d'interdicció que se centren en modificar equips a la cadena de subministrament d'un objectiu".

La participació de la NSA en la interdicció de la cadena de subministrament es va revelar anteriorment a No hi ha lloc per ocultar, escrit per Interceptar el cofundador Glenn Greenwald. El llibre incloïa una fotografia dels paquets interceptats oberts pels agents de la NSA, i un document adjunt de la NSA explicava que els paquets eren "redirigits a un lloc secret" on els agents van implantar balises de vigilància que es comunicaven en secret amb els ordinadors de la NSA. El document no deia com es van interceptar els paquets i no suggeria, com ho fan els nous documents, que la intercepció i els implants els poguessin fer agents clandestins sobre el terreny.

La guia TAREX enumera Corea del Sud, Alemanya i Pequín, Xina com a llocs on la NSA ha desplegat una "presència TAREX basada en el futur". El personal de TAREX també opera als centres nacionals de la NSA a Hawaii, Texas i Geòrgia. També estableix que el personal de TAREX està assignat a les ambaixades dels Estats Units i altres "ubicacions a l'estranger", però no especifica on. El document no diu què està fent el personal "avançat", ni l'extensió de les operacions de TAREX. Però la Xina, Corea del Sud i Alemanya són la llar de grans fabricants d'equips de telecomunicacions, i se sap que la Xina és un objectiu clau de les activitats d'intel·ligència dels Estats Units.

Tot i que TAREX fa dècades que existeix, fins ara hi havia poca informació de domini públic sobre el seu abast actual. Un llibre de 2010 d'un antic oficial de l'Agència d'Intel·ligència de Defensa, el tinent coronel Anthony Shaffer, va descriure les operacions de TAREX a l'Afganistan com a "operatius de recollida d'intel·ligència d'unitat petita i propera". Normalment, entre dos i tres unitats d'homes".

Agents “a cobert”.

La revelació més controvertida a Sentry Eagle podria ser una referència fugaç a la NSA infiltrant agents clandestins en "entitats comercials". El document informatiu estableix que entre els components més vigilats de Sentry Eagle hi ha "fets relacionats amb el personal de la NSA (coberta), reunions operatives, operacions específiques, tecnologia específica, ubicacions específiques i comunicacions encobertes relacionades amb l'habilitació de SIGINT amb entitats comercials específiques (A/B). /C).”

No està clar si aquestes "entitats comercials" són americanes o estrangeres o ambdues coses. Generalment, el marcador de posició "(A/B/C)" s'utilitza al document informatiu per referir-se a empreses nord-americanes, tot i que en una ocasió es refereix tant a empreses americanes com estrangeres. Es fa referència a les empreses estrangeres amb el marcador de posició "(M/N/O)." L'NSA es va negar a donar cap aclariment The Intercept.

El document no fa cap altra referència als agents de la NSA que treballen sota cobert. No està clar si poden estar treballant com a empleats a temps complet a les "entitats comercials" o si estan visitant instal·lacions comercials amb fals pretext. El La CIA és coneguda utilitzar agents disfressats d'empresaris, i ho ha fet empreses ficticis usades als EUA per dissimular les seves activitats.

Hi ha una llarga història de participació oberta de la NSA amb empreses nord-americanes, especialment empreses de telecomunicacions i tecnologies. Aquestes empreses sovint ho tenenempleats amb autoritzacions de seguretat que es comuniquen obertament amb les agències d'intel·ligència com a part de les seves funcions, perquè el govern rebi informació de les empreses que legalment té dret a rebre, i perquè les empreses puguin ser alertades sobre amenaces cibernètiques classificades. Sovint, aquests empleats ho han fet treballat prèviament a la NSA, l'FBI o l'exèrcit.

Però el document informatiu suggereix una altra categoria d'empleats: aquells que treballen en secret per a la NSA sense que ningú més ho sàpiga. Aquesta mena de joc doble, en què la NSA treballa amb i en contra dels seus socis corporatius, ja caracteritza part del treball de l'agència, en què es troben les informacions o concessions que desitja. adquirit subrepticiament si les corporacions no ho compliran voluntàriament. La referència als agents "a cobert" va saltar a dos experts en seguretat que van revisar els documents de la NSA The Intercept.

"Aquest punt, és realment estrany", va dir Matthew Green, criptògraf de la Universitat Johns Hopkins. "No sé com interpretar-ho". Va afegir que la comunitat de criptografia als Estats Units estaria sorprès i molesta si es donava el cas que "la gent es troba dins d'una empresa [americana] que es comunica en secret amb la NSA i l'empresa ni els seus companys no les coneixen".

Soghoian de l'ACLU va dir que els executius tecnològics ja estan profundament preocupats per la possibilitat que els agents clandestins de la nòmina tinguin accés a dades molt sensibles, incloses les claus d'encriptació, que podrien facilitar la feina de la NSA "molt més fàcil".

"A mesura que més i més comunicacions es xifren, l'atracció per a les agències d'intel·ligència de robar una clau de xifratge es fa irresistible", va dir. "És un objectiu tan sucós".

Per descomptat, la NSA és només una agència d'intel·ligència que es podria beneficiar d'aquestes operacions. Es creu que l'establiment d'intel·ligència de la Xina està tan interessat a penetrar en empreses nord-americanes com es creu que la NSA està interessada a penetrar en empreses xineses.

"La NSA és un risc [però] em preocupo molt més pels xinesos", va dir Matthew Prince, director executiu de CloudFlare, una empresa de servidors. "L'amenaça interna és un gran repte". Prince creu que és poc probable que la NSA col·loqui agents secrets a la seva o a altres empreses nord-americanes, a causa de problemes polítics i legals. "Estaria sorprès que això fos el cas dins de qualsevol organització dels Estats Units sense que almenys un alt executiu com el CEO sàpiga que està passant", va dir. Però assumeix que la NSA o la CIA ho fan precisament en empreses estrangeres. "Estaria més sorprès si no ho fessin", va dir.

Socis corporatius

La descripció de Sentry Owl del full informatiu indica que la NSA té relacions desconegudes amb empreses estrangeres. Segons el document, l'agència "treballa amb socis estrangers específics (X/Y/Z) i entitats de la indústria comercial estrangeres" per fer que els dispositius i productes "s'explotin per a SIGINT", una referència a la intel·ligència de senyals, que és el cor de la NSA. esforç per recopilar comunicacions digitals, com ara correus electrònics, textos, fotos, xats i registres telefònics. Aquest llenguatge aclareix a vaga referència a empreses estrangeres que apareix al pressupost secret de 2013 per a la comunitat d'intel·ligència, parts clau del qual es van publicar l'any passat des de l'arxiu de Snowden.

El document no anomena cap empresa o producte estranger, i no indica el nombre ni l'escala dels vincles de l'agència amb ells. Les revelacions anteriors de l'arxiu de Snowden han exposat les de l'agència relacions properes amb l'estranger agències d'intel·ligència, però s'ha revelat relativament poc que l'agència va obtenir l'ajuda d'empreses estrangeres.

La descripció de Sentry Hawk, que implica atacs a xarxes informàtiques, també indica estrets vincles amb empreses estrangeres i americanes. El document afirma que la NSA "treballa amb entitats comercials nord-americanes i estrangeres... en la realització de CNE [Explotació de xarxes d'ordinadors]". Tot i que les històries anteriors de l'arxiu de Snowden van revelar una àmplia gamma d'atacs de la NSA a xarxes informàtiques, no està clar si aquests atacs es van dur a terme amb l'ajuda d'"entitats comercials", especialment estrangeres. El document no proporciona els noms de cap d'aquestes entitats ni els tipus d'operacions.

Green, el professor de criptografia, va dir que "és un gran problema" si la NSA treballa amb empreses estrangeres a una escala més gran del que s'entén actualment. Fins ara, va assenyalar, les revelacions sobre les de l'agència corporatiurelacions s'han centrat Empreses nord-americanes. Aquestes revelacions han perjudicat la seva credibilitat, impulsant els clients a alternatives estrangeres que es pensava que no havien estat tocades per la NSA. Si les empreses estrangeres també col·laboren amb la NSA i modifiquen els seus productes, les opcions per comprar maquinari de telecomunicacions realment segur són més limitades del que es pensava.

El full informatiu no diu si els governs estrangers són conscients que la NSA pot estar treballant amb les seves pròpies empreses. Si no ho saben, diu William Binney, un antic cripto-matemàtic de la NSA convertit en denunciant, voldria dir que la NSA està tallant acords a esquena de governs amics i potser no tan amigables.

"La idea de tenir corporacions estrangeres involucrades sense cap indici de cap govern estranger implicat és significativa", va dir. "Serà una alerta perquè tots els governs consultin amb les seves empreses. Porta'ls al parlament i posa'ls sota jurament".

La descripció de Sentry Raven, que se centra en el xifratge, proporciona una confirmació addicional que les empreses nord-americanes han ajudat la NSA debilitant secretament els productes de xifratge per fer-los vulnerables a l'agència. El full informatiu indica que la NSA "treballa amb entitats comercials específiques dels Estats Units... per modificar els sistemes de xifratge fabricats als Estats Units per fer-los explotables per a SIGINT". No anomena les entitats comercials ni les eines de xifratge que van modificar, però sembla que engloba un tipus d'activitat que Reuters va revelar l'any passat, que la NSA va pagar 10 milions de dòlars a l'empresa de seguretat RSA per utilitzar un generador de nombres aleatoris feble en un dels seus programes de xifratge.

L'allau de revelacions de la NSA des que van començar les filtracions de Snowden el 2013 ha trencat la confiança que els tecnòlegs tenien en les seves xarxes. Quan se li va demanar un comentari sobre els últims documents, Prince, el CEO de CloudFlare, va començar la seva resposta dient: "Som hiperparanoics sobre tot".

Documents:

- Fulla breu de Sentry Eagle (Pàgines 13)

- Guia de classificació TAREX (Pàgines 7)

- Llista d'informació excepcionalment controlada (Pàgines 6)

- Guia de classificació ECI WHIPGENIE (Pàgines 7)

- Guia de classificació de l'ECI Pawleys (Pàgines 4)

- Compartiments ECI (Pàgines 4)

- CNO Core Secrets Slide Slices (Pàgines 10)

- Estructura de seguretat dels secrets bàsics de CNO (Pàgines 3)

- Guia de classificació de l'explotació de xarxes d'ordinadors (Pàgines 8)

- Secrets bàsics de CNO (Pàgines 7)

Correu electrònic als autors: [protegit per correu electrònic],[protegit per correu electrònic]

ZNetwork es finança únicament a través de la generositat dels seus lectors.

Donar